La data de 14.05.2020, procurorii DIICOT – Serviciul Teritorial Oradea împreună cu ofițeri din cadrul BCCO Oradea au efectuat un număr de 19 percheziții domiciliare, pe raza județelor Iași, Botoșani, Neamț, Mureș, Ialomița, Argeș, Suceava, Galați, Arad, Timiș, Gorj, într-o cauză vizând destructurarea unui grup infracțional organizat, format din 18 persoane, specializat în săvârșirea infracțiunilor de acces ilegal la un sistem informatic, perturbarea funcționării sistemelor informatice, operațiuni ilegale cu dispozitive sau programe informatice și efectuarea de operațiuni financiare în mod fraudulos.În cauză s-a reținut faptul că, în perioada 2016 – 2018, membrii grupării au creat două grupuri pe o rețea de socializare în cadrul cărora au desfășurat activităţi ilegale îndreptate împotriva siguranței și integrităţii sistemelor informatice.

În perioada 26.12.2016 – 10.04.2020 o parte din membrii celor două grupuri de facebook au postat date informatice obţinute în urma atacurilor informatice desfăşurate sau a transferului neautorizat, respectiv sisteme informatice (servere de tip Virtual Private Server, Remote Desktop Protocol, etc.) cu drepturi de acces, conturi de utilizatori şi parole aferente unor aplicaţii informatice, platforme de jocuri virtuale, aplicaţii de poştă electronică, reţele de sisteme informatice infectate precum şi date de identificare ale cardurilor bancare, toate în scopul comercializării acestora.

De asemenea, o parte dintre membrii comunităţii au postat pe o aplicație de socializare înregistrări video reprezentând atacuri informatice de tip Ddos asupra mai multor sisteme informatice.

În urma perchezițiilor au fost identificate și ridicate mai multe hard-disk-uri, unități centrale, laptop-uri, telefoane mobile, tablete, stick-uri de memorie și diverse înscrisuri.

Acțiunea a fost efectuată cu sprijinul ofițerilor de poliție judiciară din cadrul Brigăzilor de Combaterea a Criminalității Organizate Timișoara, Pitești, Mureș, Galați, Iași și Suceava, respectiv al Serviciilor de Combatere a Criminalității Organizate Arad, Gorj, Ialomița, Neamț și Botoșani.

La rândul lor, reprezentanții SRI, au transmis că, în luna aprilie a anului în curs a fost identificată o campanie de atacuri cibernetice a unei grupări de criminalitate cibernetică care utilizează troianul bancar Qbot (QakBot, Plinkslipbot, QuakBot). În diferitele variante identificate, troianul vizează preponderent clienții organizațiilor din domeniul financiar-bancar din SUA, România, Canada și Grecia. Într-o măsură mai redusă, Qbot a vizat și clienți ai organizațiilor din domeniul tehnologic, comercial și al telecomunicațiilor. În România, campania a vizat clienții unor platforme care utilizează servicii de internet banking prin browser (Chrome, FireFox, Microsoft Edge) și nu prin aplicații dedicate.Prin transmiterea unor e-mail-uri capcană (spear-phishing), Qbot este programat să sustragă credențiale de acces pentru platforme specifice companiilor financiar-bancare și serviciilor de e-mail și date financiare. Aceste mesaje pot avea fie un link în conținut, fie un atașament. Atașamentul este un fișier de tip zip, care conține un document MS Word ce rulează un macro prin care se descarcă troianul și se realizează infectarea dispozitivului. Odată instalat, Qbot verifică existența unui anti-virus, își asigură persistența în sistem și utilizează certificate de securitate valide pentru a evita detecția. Ulterior, troianul extrage credențiale de acces și date finanaciare de pe dispozitivul infectat. De asemenea, Qbot are capabilități prin care pot fi infectate și alte dispozitive dintr-o rețea cu un dispozitiv deja compromis.

Pentru a diminua riscul de infectare cu troianul bancar Qbot, recomandăm:

- utilizarea de soluții anti-virus și actualizarea constantă a semnăturilor acestora;

- evitarea deschiderii atașamentelor sub formă de arhivă dacă proveniența acestora este incertă și dacă nu au fost verificate în prealabil cu soluții de detecție anti-virus;

- evitarea deschiderii atașamentelor sau link-urilor din cadrul mesajelor e-mail suspecte;

- actualizarea sistemului de operare și evitarea utilizării sistemelor de operare care nu mai primesc suport din partea producătorului;

- notificarea băncii atunci când observați tranzacții bancare care nu vă aparțin;

- dezactivarea executării automate a unor rutine din MS Office (macro-uri);

- evitarea executării manuale a macro-urilor.

Te ajutam sa faci bagajul!

URMARITI OFICIAL MEDIA PE CANALELE NOASTRE

AUTORII OFICIAL MEDIA

De ce ne sperie o VIATA NOUA? - Oana Grigore

Ce mai poti citi

Cum s-a vindecat de cancer cu metastaze un bărbat de 74 de ani. Medicii i-au mai dat doar 3 luni de trăit

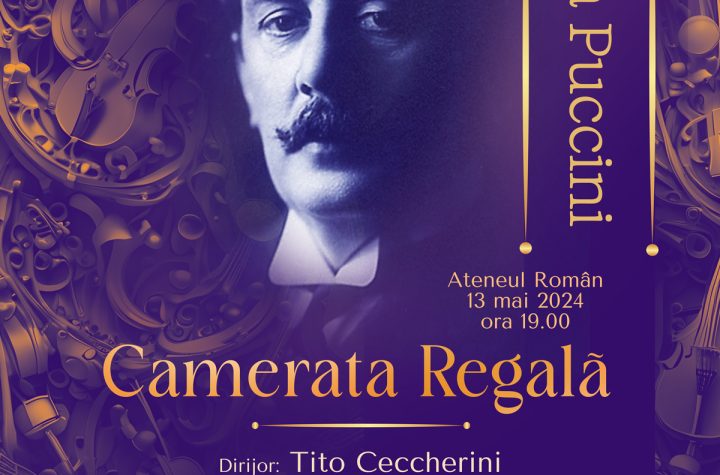

GALA PUCCINI, la Ateneul Român

ZIUA EUROPEI 9 mai 2024, Piața Victoriei